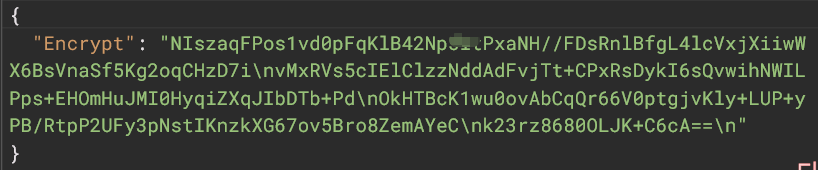

加密参数

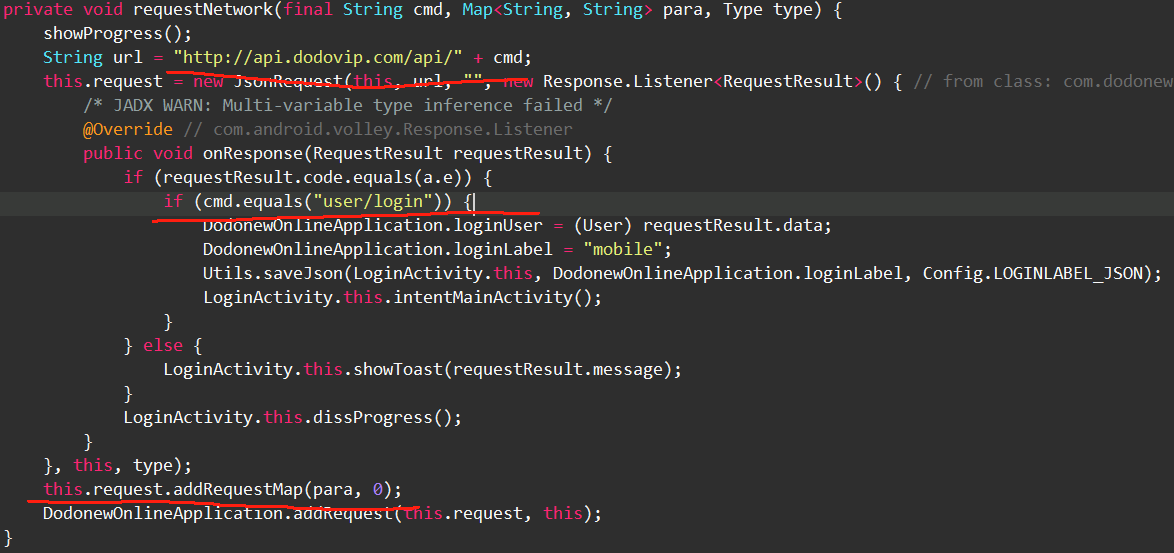

JADX反编译后搜索代码

user/login

基本可以确定就是从这里发起网络请求

跟进

addRequestMap

方法分析

这一看逻辑就清晰了

先添加一个时间戳,在对sign进行加密后在调用encodeDesMap进行加密

最后put到请求中

先分析

encodeDesMap

![图片[2]-嘟嘟牛在线登陆加密分析-RPC调用 - 千百度社区-千百度社区](https://qbd.heng.ink/wp-content/uploads/2024/10/e5989fe5989fe7899be59ca8e7babfe799bbe99986e58aa0e5af86e58886e69e90-rpce8b083e794a8_6707d8c31abcb.png)

有KEY和IV,不是AES就是DES加密

encrypt64

![图片[4]-嘟嘟牛在线登陆加密分析-RPC调用 - 千百度社区-千百度社区](https://qbd.heng.ink/wp-content/uploads/2024/10/e5989fe5989fe7899be59ca8e7babfe799bbe99986e58aa0e5af86e58886e69e90-rpce8b083e794a8_6707d8c9ee571.png)

![图片[6]-嘟嘟牛在线登陆加密分析-RPC调用 - 千百度社区-千百度社区](https://qbd.heng.ink/wp-content/uploads/2024/10/e5989fe5989fe7899be59ca8e7babfe799bbe99986e58aa0e5af86e58886e69e90-rpce8b083e794a8_6707d8d0ebc27.png)

DES加密后在Base64加密

那么data就是明文了,hook这个方法取到参数

let RequestUtil = Java.use("com.dodonew.online.http.RequestUtil");

RequestUtil["encodeDesMap"].overload('java.lang.String', 'java.lang.String', 'java.lang.String').implementation = function (data, desKey, desIV) {

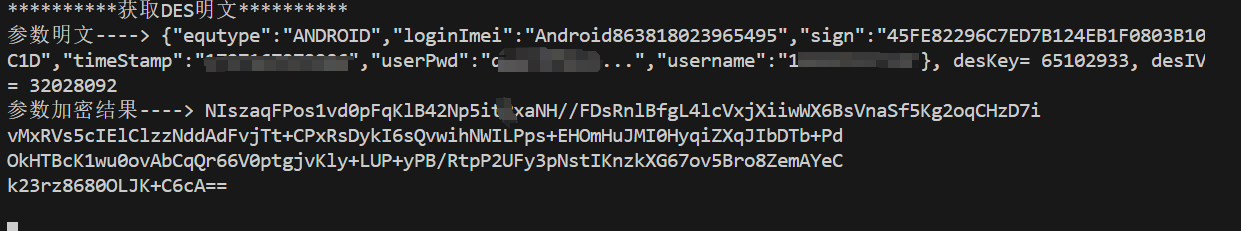

console.log("**********获取DES明文**********");

console.log(`参数明文----> ${data}, desKey= ${desKey}, desIV= ${desIV}`);

let result = this["encodeDesMap"](data, desKey, desIV);

console.log(`参数加密结果----> ${result}`);

return result;

};

与抓包结果一样,这样明文就拿到了。

sign分析,回到刚刚那个传递sign参数的那个函数

![图片[9]-嘟嘟牛在线登陆加密分析-RPC调用 - 千百度社区-千百度社区](https://qbd.heng.ink/wp-content/uploads/2024/10/e5989fe5989fe7899be59ca8e7babfe799bbe99986e58aa0e5af86e58886e69e90-rpce8b083e794a8_6707d8d655856.png)

字符串最后拼接了一个key后在进行md5加密,

hook一下md5这个函数

很明显,拼接除了sign参数其余全部在添加一个key=sdlkjsdljf0j2fsjk 的最终字符串在进行md5加密。

这样sign与参数加密都分析完了。

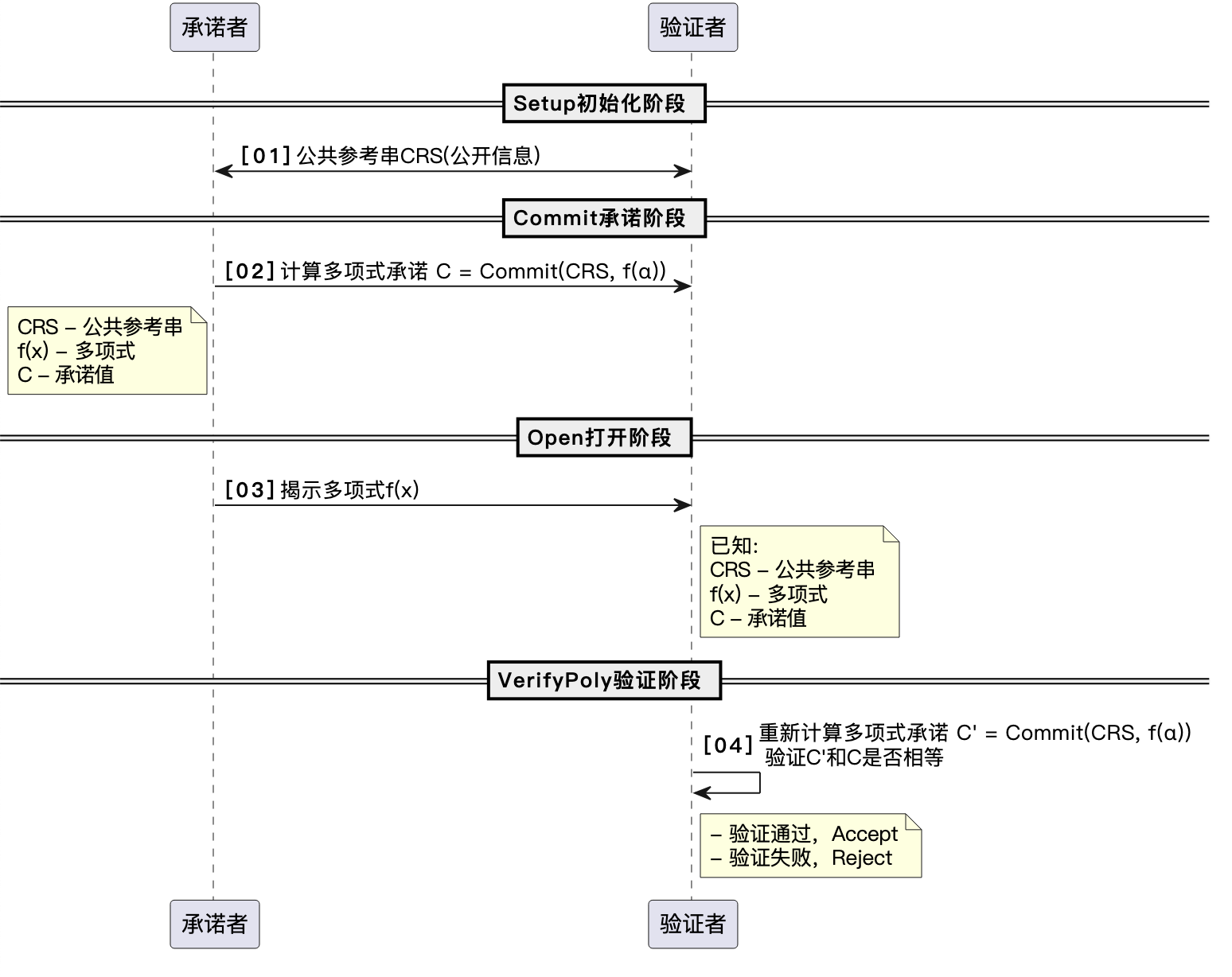

RPC

from fastapi import FastAPI, Query

from fastapi.responses import JSONResponse

import frida

import uvicorn

# 创建FastAPI实例

app = FastAPI()

# 定义固定的 key 和 iv

FIXED_KEY = "65102933"

FIXED_IV = "32028092"

# 定义一个GET请求的路由:/decrpyt

@app.get("/decrypt")

def decrypt(encryptedData: str = Query(..., description="The encrypted data to be decrypted")):

# 处理掉加密数据中的空格和换行符,不然解密函数无法正常解密

encryptedData = encryptedData.replace(' ', '').replace('\n', '')

# 定义处理frida消息的回调函数

def on_message(message, data):

if message['type'] == 'send':

print('[* message]', message['payload'])

elif message['type'] == 'error':

print('[!] error:', message['stack'])

jsCode = """

rpc.exports = {

getDecryptInfo: function(encryptedData, key, iv) {

var result = '';

Java.perform(function(){

var RequestUtil = Java.use("com.dodonew.online.http.RequestUtil");

var instance = RequestUtil.$new();

try {

console.log("encryptedData: " + encryptedData);

var decodedResult = instance.decodeDesJson(encryptedData, key, iv);

try {

result = JSON.parse(decodedResult);

} catch (e) {

console.log("Result is not valid JSON:", decodedResult);

result = decodedResult;

}

} catch (e) {

console.log("调用 decodeDesJson 失败: " + e);

}

});

return result;

}

};

"""

process = frida.get_usb_device().attach('嘟嘟牛在线')

script = process.create_script(jsCode)

script.on('message', on_message)

script.load()

# 调用 Frida 的 RPC 方法,将 API 请求者传递的 jsonData 和固定的 key, iv 发送到 Frida

getDecryptData = script.exports.get_decrypt_info(encryptedData, FIXED_KEY, FIXED_IV)

return JSONResponse({'result': getDecryptData})

# 主入口,运行FastAPI应用

if __name__ == "__main__":

uvicorn.run(app, host="127.0.0.1", port=50000)

1.本站内容仅供参考,不作为任何法律依据。用户在使用本站内容时,应自行判断其真实性、准确性和完整性,并承担相应风险。

2.本站部分内容来源于互联网,仅用于交流学习研究知识,若侵犯了您的合法权益,请及时邮件或站内私信与本站联系,我们将尽快予以处理。

3.本文采用知识共享 署名4.0国际许可协议 [BY-NC-SA] 进行授权

4.根据《计算机软件保护条例》第十七条规定“为了学习和研究软件内含的设计思想和原理,通过安装、显示、传输或者存储软件等方式使用软件的,可以不经软件著作权人许可,不向其支付报酬。”您需知晓本站所有内容资源均来源于网络,仅供用户交流学习与研究使用,版权归属原版权方所有,版权争议与本站无关,用户本人下载后不能用作商业或非法用途,需在24个小时之内从您的电脑中彻底删除上述内容,否则后果均由用户承担责任;如果您访问和下载此文件,表示您同意只将此文件用于参考、学习而非其他用途,否则一切后果请您自行承担,如果您喜欢该程序,请支持正版软件,购买注册,得到更好的正版服务。

5.本站是非经营性个人站点,所有软件信息均来自网络,所有资源仅供学习参考研究目的,并不贩卖软件,不存在任何商业目的及用途

暂无评论内容