关于GShark

GShark是一款针对GitHub的敏感信息安全扫描与审计工具,广大研究人员可以使用该工具对GitHub代码库执行敏感信息检测,并执行安全审计任务。

功能介绍

1、支持多个平台,例如 GitLab、GitHub、Searchcode 和 Postman;

2、灵活的菜单和API权限设置;

3、灵活的规则和过滤规则;

4、利用 gobuster 进行子域名暴力破解;

5、易于使用的管理系统;

6、支持 Docker 部署;

工具要求

Nginx

MySQL 8.0+

工具安装

Docker安装

git clone https://github.com/madneal/gshark cd gshark docker-compose build && docker-compose up

手动安装

建议使用 nginx 部署前端项目,将dist文件夹放在 中/var/www/html,并调整nginx.conf文件(Linux 为 /etc/nginx/nginx.conf)为后端服务设置反向代理。

Nginx

可以使用nginx -t来找到该nginx.conf文件,然后修改nginx.conf:

// config the user accoring to your need

user www www;

worker_processes 1;

events {

worker_connections 1024;

}

http {

include mime.types;

default_type application/octet-stream;

sendfile on;

keepalive_timeout 65;

server {

listen 8080;

server_name localhost;

location / {

autoindex on;

root html;

index index.html index.htm;

}

location /api/ {

proxy_set_header Host $http_host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

rewrite ^/api/(.*)$ /$1 break;

proxy_pass http://127.0.0.1:8888;

}

error_page 500 502 503 504 /50x.html;

location = /50x.html {

root html;

}

}

include servers/*;

}

部署工作很简单。从【发布页面】中找到相应版本的 zip 文件。

解压并将里面的文件复制dist到/var/www/htmlNginx的文件夹中。

unzip gshark*.zip cd gshark* mv dist /var/www/html/ # for Mac mv dist /usr/local/www/html/

工具使用

服务器启动:

./gshark serve

扫描服务:

./gshark scan

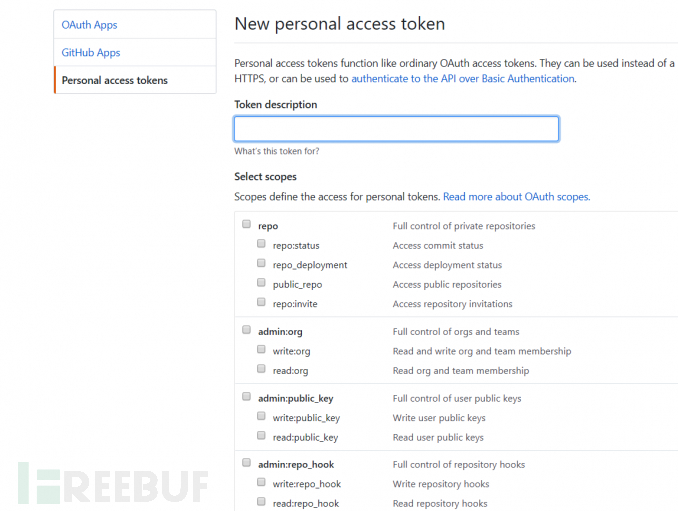

添加GitHub Token:

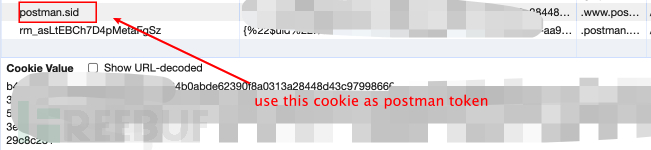

Postman:

工具使用演示

演示视频:【点我观看】

许可证协议

本项目的开发与发布遵循Apache-2.0开源许可协议。

项目地址

GShark:【GitHub传送门】

参考资料

1.本站内容仅供参考,不作为任何法律依据。用户在使用本站内容时,应自行判断其真实性、准确性和完整性,并承担相应风险。

2.本站部分内容来源于互联网,仅用于交流学习研究知识,若侵犯了您的合法权益,请及时邮件或站内私信与本站联系,我们将尽快予以处理。

3.本文采用知识共享 署名4.0国际许可协议 [BY-NC-SA] 进行授权

4.根据《计算机软件保护条例》第十七条规定“为了学习和研究软件内含的设计思想和原理,通过安装、显示、传输或者存储软件等方式使用软件的,可以不经软件著作权人许可,不向其支付报酬。”您需知晓本站所有内容资源均来源于网络,仅供用户交流学习与研究使用,版权归属原版权方所有,版权争议与本站无关,用户本人下载后不能用作商业或非法用途,需在24个小时之内从您的电脑中彻底删除上述内容,否则后果均由用户承担责任;如果您访问和下载此文件,表示您同意只将此文件用于参考、学习而非其他用途,否则一切后果请您自行承担,如果您喜欢该程序,请支持正版软件,购买注册,得到更好的正版服务。

5.本站是非经营性个人站点,所有软件信息均来自网络,所有资源仅供学习参考研究目的,并不贩卖软件,不存在任何商业目的及用途

暂无评论内容