信息收集

前置:渗透思路:

1, 信息收集

2, 漏洞扫描

3, 漏洞挖掘

4, 开始攻击

5, 权限维持(持久化)

6, 权限提升

7, 免杀隐藏

8, 横向移动

9, 痕迹清理

渗透测试是干什么

渗透测试的定义和目的

渗透测试是一种通过模拟恶意黑客的攻击方法,来评估计算机网络系统性能的评估方法。它的目的是通过识别安全问题,帮助了解当前的安全状况,从而帮助管理人员建立可靠的商业案例,证明所增加的安全性预算或者将安全性问题传达给高级管理层。(帮企业挖漏洞,让前端后端的编程人员代码写得更加规范,因为现在写的代码都是通过等保 2.0 一系列的要求去写的。)

渗透测试的过程和具体步骤

-

明确目标:通过测试的目标,可能是某个站点、网络或网段。 -

信息搜集:收集目标系统的相关信息,如域名、IP 地址、端口等。 -

漏洞探测:利用各种工具和方法探测系统中的漏洞。 -

漏洞验证:验证探测到的漏洞是否真实存在(利用 POC 或 EXP 进行验证)。 -

编写报告:整理测试结果,编写详细的测试报告。

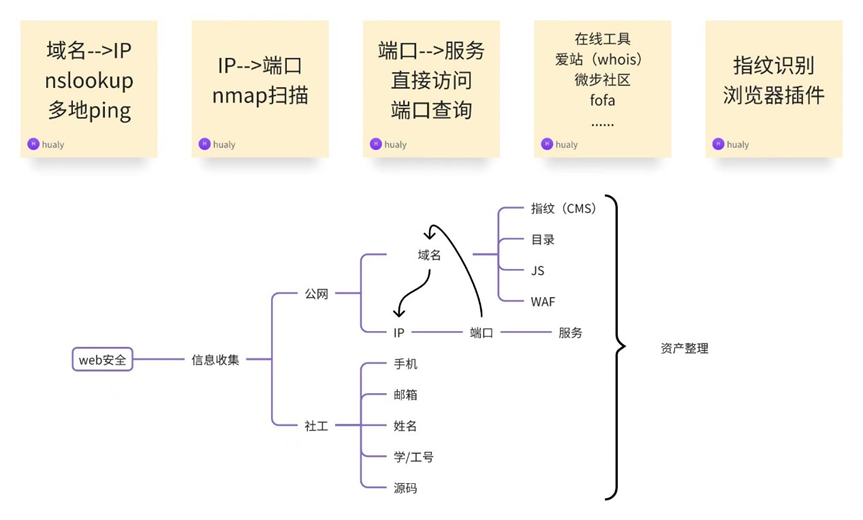

信息收集(细心):

漏洞提交平台:补天

信息收集的全面性:增加攻击面

在实战过程中,主站一般防护比较严密

工商信息收集:(eg:天眼查,爱企查等)一般重点关注企业股权架构,网站备案,对外公布产品(小程序,公众号,app,iot 设备等),法人电话、邮箱等。

用处:

1, 获取控股子公司名称,收集边缘子公司资产等

2, 获取备案根域名

3, 获取其他互联网资产

4, 收集用户名等信息

拿到一个网站如何进行信息收集呢?

来到爱站等,可以查询注册过那些域名。以此来检查,检测与主站关系。

检测 cdn:(win+r nslookup 域名),如果只有一个 ip 没有 cdn,多个 ip 则极有可能用到 cdn 加速、防护等;直接访问 ip。联合微步社区等对 dns 的解析,以此确定真实 ip。

微步等域名反查子域名,逐一排查。

一些网站国内外都有 ip 可以借助 who.is 进行查询网站在国外的 ip。

国内的可以用腾讯的 whois 查询等其他权威机构。对于 edu/gov 等,国内信息过滤屏蔽比较严格,通常使用多个平台去检测,为确保信息的全面性。查到邮箱等信息后,可以利用钓鱼等操作以达目的(国内珍贵资源不可取)。在全面性的前提下,追加时效性。

同样可以利用国家企业信用信息公示系统,查询企业情况,以及 Icp 备案查询等,IP 反查可以查到注册过的域名。当然不能少了网站内页面自己的信息泄露(超链接跳转等),同样是必不可少的一步。

也可利用天眼查,企查查,查询企业信息,如法人,电话(可在招标的合同内寻找)等,拿到电话后,可以利用支付软件(支付宝),转账于该电话号码,可确定部分名字信息。

Seo 综合查询,如:爱站、站长之家等。

前面收集到的信息可利用谷歌语法进一步扩大攻击:

Eg:intext:’’身份证 intext:’’电话 再指定后缀 xlsx pdf docx 等

收集比较深的路由:

指定 inurl:xxx 可能会发现额外的资产

借助各大搜索引擎,如 fofa 等,对目标进行信息收集,借助 nmap 获取端口信息等。对特殊端口进行直接访问可能有奇效。页面最下方可能有后台搭建信息。

利用插件经验等,检测网站是否有框架漏洞,历史漏洞等。

Cms 中间件 框架 库 jar 包等都有可能有历史漏洞.

字典爆破:利用字典库进行爆破。

Waf 检测,利用 nmap 检测是否存在 waf 用 xss 看页面回显也可检测是否有 waf。

后台查找 robots.txt 藏有敏感信息 hash 值的判断

总结:

对于信息收集,乃至于整个渗透,细心最重要,多平台相互配合,同时,查询站内中的信息泄露(跳转超链接等),检测框架、waf 等,尽可能地扩大攻击面,以达到信息收集的全面性,同时在全面性的前提下追加时效性。

1.本站内容仅供参考,不作为任何法律依据。用户在使用本站内容时,应自行判断其真实性、准确性和完整性,并承担相应风险。

2.本站部分内容来源于互联网,仅用于交流学习研究知识,若侵犯了您的合法权益,请及时邮件或站内私信与本站联系,我们将尽快予以处理。

3.本文采用知识共享 署名4.0国际许可协议 [BY-NC-SA] 进行授权

4.根据《计算机软件保护条例》第十七条规定“为了学习和研究软件内含的设计思想和原理,通过安装、显示、传输或者存储软件等方式使用软件的,可以不经软件著作权人许可,不向其支付报酬。”您需知晓本站所有内容资源均来源于网络,仅供用户交流学习与研究使用,版权归属原版权方所有,版权争议与本站无关,用户本人下载后不能用作商业或非法用途,需在24个小时之内从您的电脑中彻底删除上述内容,否则后果均由用户承担责任;如果您访问和下载此文件,表示您同意只将此文件用于参考、学习而非其他用途,否则一切后果请您自行承担,如果您喜欢该程序,请支持正版软件,购买注册,得到更好的正版服务。

5.本站是非经营性个人站点,所有软件信息均来自网络,所有资源仅供学习参考研究目的,并不贩卖软件,不存在任何商业目的及用途

暂无评论内容